[Vadnica] Kaj je trojanski program na daljavo in kako ga zaznati / odstraniti? [MiniTool Nasveti]

What S Remote Access Trojan How Detect Remove It

Povzetek:

Ta članek na uradni spletni strani MiniTool daje popoln pregled trojanca z oddaljenim dostopom. Zajema njegov pomen, funkcije, škodljive učinke, odkrivanje, odstranjevanje in zaščitne metode. Preberite spodnjo vsebino in se poglobite v trojanca RAT.

Hitra navigacija:

Definicija trojanca za oddaljeni dostop

Kaj je virus RAT?

Trojanski program za oddaljeni dostop (RAT), imenovan tudi creepware, je vrsta zlonamerne programske opreme, ki nadzoruje sistem prek oddaljene omrežne povezave. Ciljni računalnik okuži s posebej konfiguriranimi komunikacijskimi protokoli in napadalcu omogoči nepooblaščen oddaljen dostop do žrtve.

RAT trojanski je običajno nameščen v računalniku brez vednosti lastnika in pogosto kot trojanski konj ali tovor. Na primer, ponavadi se nevidno prenese z e-poštno prilogo, torrent datotekami, spletnimi povezavami ali uporabniškim programom, kot je igra. Medtem ko ciljni napadi motiviranega napadalca lahko zavedejo želene cilje pri namestitvi RAT prevara s taktiko socialnega inženiringa ali celo z začasnim fizičnim dostopom do želenega stroja.

Ko vstopite v žrtev stroj, Zlonamerna programska oprema RAT bo svoje škodljive operacije skril bodisi pred žrtvijo bodisi protivirusnim programom ali požarnim zidom in se z okuženim gostiteljem razširil na druge ranljive računalnike za izdelavo botneta.

Kaj počne virus RAT?

Ker trojanski program za oddaljeni dostop omogoča administrativni nadzor, je sposoben narediti skoraj vse na računalniku žrtve.

- Pridobite dostop do zaupnih informacij, vključno z uporabniškimi imeni, gesli, številkami socialne varnosti in računi kreditnih kartic.

- Spremljajte spletne brskalnike in druge računalniške aplikacije, da dobite zgodovino iskanja, e-pošto, dnevnike klepeta itd.

- Ugrabite sistemsko spletno kamero in snemajte videoposnetke.

- Nadzirajte aktivnost uporabnika s pomočjo zapisovalnikov tipk ali vohunske programske opreme.

- Posnemite posnetke zaslona v ciljni računalnik.

- Ogled, kopiranje, prenos, urejanje ali celo brisanje datotek.

- Formatirajte trde diske za brisanje podatkov.

- Spremenite nastavitve računalnika.

- Distribuirajte zlonamerno programsko opremo in viruse.

Kako nastaviti in uporabiti oddaljeno namizje v sistemu Windows 10, poglejte tukaj

Kako nastaviti in uporabiti oddaljeno namizje v sistemu Windows 10, poglejte tukajMnogi želijo nastaviti in uporabljati oddaljeno namizje v sistemu Windows 10, vendar ne vedo, kako. To pišem, da jim pomagam.

Preberi večPrimeri trojanskega oddaljenega dostopa

Od neželena pošta RAT obstaja, obstaja že veliko vrst tega.

1. Zadnja odprtina

Rootkit Back Orifice (BO) je eden najbolj znanih primerov RAT. Izdelala ga je hekerska skupina z imenom Cult of the Dead Cow (cDc), da bi pokazala varnostne pomanjkljivosti Microsoftove operacijske sisteme Windows 9X (OS). Ime tega Izkoriščanje RAT je igra besed v programski opremi Microsoft BackOffice Server, ki lahko hkrati zanaša na več naprav, zanaša pa se na slikanje.

Back Orifice je računalniški program, razvit za oddaljeno upravljanje sistema. Osebi omogoča upravljanje računalnika z oddaljene lokacije. Program je prvič nastopil na DEF CON 6 1. avgustast, 1998. Ustvaril ga je Sir Dystic, član cDc.

Čeprav ima Back Orifice legitimne namene, je zaradi svojih lastnosti dobra izbira za zlonamerno uporabo. Iz tega ali drugih razlogov protivirusna industrija orodje takoj razvrsti kot zlonamerno programsko opremo in ga doda na svoje karantenske sezname.

Back Orifice ima dve različici nadaljevanja, Back Orifice 2000, izdano leta 1999, in Deep Back Orifice francosko-kanadske organizacije za vdiranje QHA.

2. Sakula

Sakula, znan tudi kot Sakurel in VIPER, je še en trojanski program za oddaljeni dostop, ki se je prvič pojavil novembra 2012. V ciljnih vdorih je bil uporabljen v letu 2015. Sakula nasprotniku omogoča izvajanje interaktivnih ukazov ter prenos in izvajanje dodatnih komponent.

6 načinov za odpravo napake oddaljenega namizja Windows 10, ki ne deluje

6 načinov za odpravo napake oddaljenega namizja Windows 10, ki ne delujeKo poskušate povezati oddaljeni računalnik, vendar se prikaže napaka Windows 10 Remote Desktop, ki ne deluje, lahko v tej objavi najdete načine za odpravo napake.

Preberi več3. Sub7

Sub7, znan tudi kot SubSeven ali Sub7Server, je Botnet RAT . Njegovo ime je nastalo tako, da je NetBus črkoval nazaj (suBteN) in deset zamenjal s sedem.

Običajno Sub 7 omogoča neopažen in nepooblaščen dostop. Torej ga varnostna industrija običajno šteje za trojanskega konja. Sub7 je delal na družini operacijskih sistemov Windows 9x in Windows NT, do vključno Windows 8.1.

Sub7 se od leta 2014 ne vzdržuje.

4. PoisonIvy

Bršljan Keylogger RAT , imenovano tudi Backdoor.Darkmoon, omogoča beleženje tipk, zaslon / video zajemanje , skrbništvo sistema, prenos datotek, kraja gesel in prenos prometa. Zasnoval ga je kitajski heker okoli leta 2005 in je bil uporabljen v več pomembnih napadih, vključno z napadi Nitro na kemična podjetja in kršitvijo orodja RSA SecurID za preverjanje pristnosti, tako leta 2011.

5. DarkComet

DarkComet je ustvaril Jean-Pierre Lesueur, znan kot DarkCoderSc, neodvisni programer in programer računalniške varnosti iz Francije. Čeprav je bila ta aplikacija RAT razvita že leta 2008, se je začela širiti v začetku leta 2012.

Avgusta 2018 je DarkComet prenehal veljati za nedoločen čas in njegovi prenosi niso več na voljo na njegovi uradni spletni strani. Razlog je v njegovi uporabi v sirski državljanski vojni za spremljanje aktivistov, pa tudi v strahu avtorja, da bi bil aretiran iz neimenovanih razlogov.

NanoCore RAT bo prevzel nadzor nad vašim računalnikom

NanoCore RAT bo prevzel nadzor nad vašim računalnikomPazite na NanoCore RAT, ker je bolj nevaren kot povprečni RAT; napadel bo sistem Windows in dobil popoln nadzor nad tem računalnikom.

Preberi večPoleg zgornjih primerov obstaja še veliko drugih trojanskih programov za oddaljeni dostop, kot so CyberGate, Optix, ProRat, Shark, Turkojan in VorteX . Celoten seznam orodij RAT je predolg, da bi ga lahko prikazali tukaj, in še vedno raste.

Simptomi virusa RAT

Kako ugotoviti, ali imate virus RAT? To je nekako težko. RAT-i so po naravi prikriti in lahko uporabljajo naključno ime datoteke ali strukturo poti datoteke, da bi preprečili identifikacijo samega sebe.

Običajno a Virus črvov RAT se ne prikaže na seznamih izvajanih programov ali nalog, njegova dejanja pa so podobna dejanjem pravnih programov. Poleg tega RAT vohunska programska oprema bo upravljal z uporabo računalniških virov in blokiral opozorilo o nizki zmogljivosti računalnika. Prav tako se hekerji RAT običajno ne bodo predali z brisanjem datotek ali premikanjem kurzorja med uporabo računalnika.

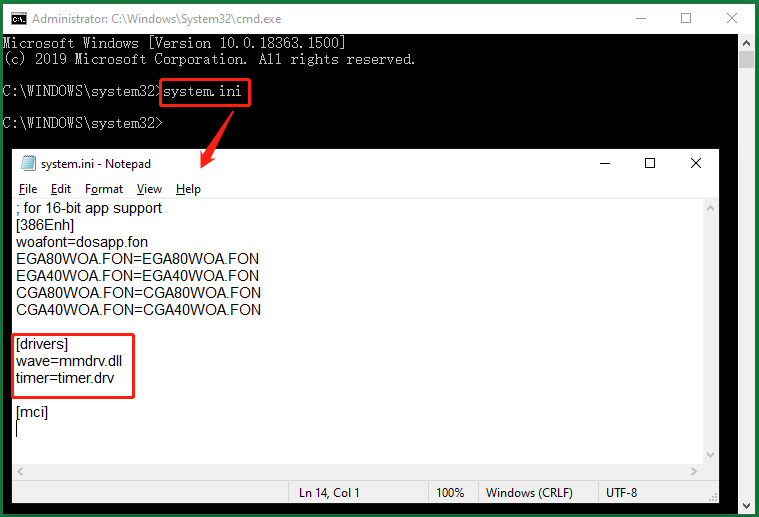

FYI: Uporabite System.ini za prepoznavanje okužbe s RAT

Odprite ukazni poziv bolje kot skrbnik, vnesite system.ini in pritisnite Enter . Nato se prikaže beležnica, ki prikazuje nekaj podrobnosti vašega sistema. Oglejte si vozniki Če je videti na kratko, kot prikazuje spodnja slika, ste na varnem. če obstajajo drugi čudni znaki, morda obstajajo nekatere oddaljene naprave, ki dostopajo do vašega sistema prek nekaterih vaših omrežnih vrat.

Odkrivanje trojancev na daljavo

Kako zaznati trojanski program za oddaljeni dostop? Če se ne morete odločiti, ali uporabljate računalnik z virusom RAT ali ne samo po simptomih (simptomov je malo), morate prositi za zunanjo pomoč, na primer zanašanje na protivirusne programe. Številne običajne varnostne aplikacije so dobre Optični bralniki RAT in Detektorji RAT .

Najboljša orodja za odstranjevanje trojanskih programov za oddaljeni dostop

- Avast

- AVG

- Avira

- Bitdefender

- Kaspersky

- Malwarebytes

- McAfee

- Microsoft Windows Defender

- Norton

- PC Matic

- Sophos

- Trend Micro

FIY: Poiščite RAT s CMD in upraviteljem opravil

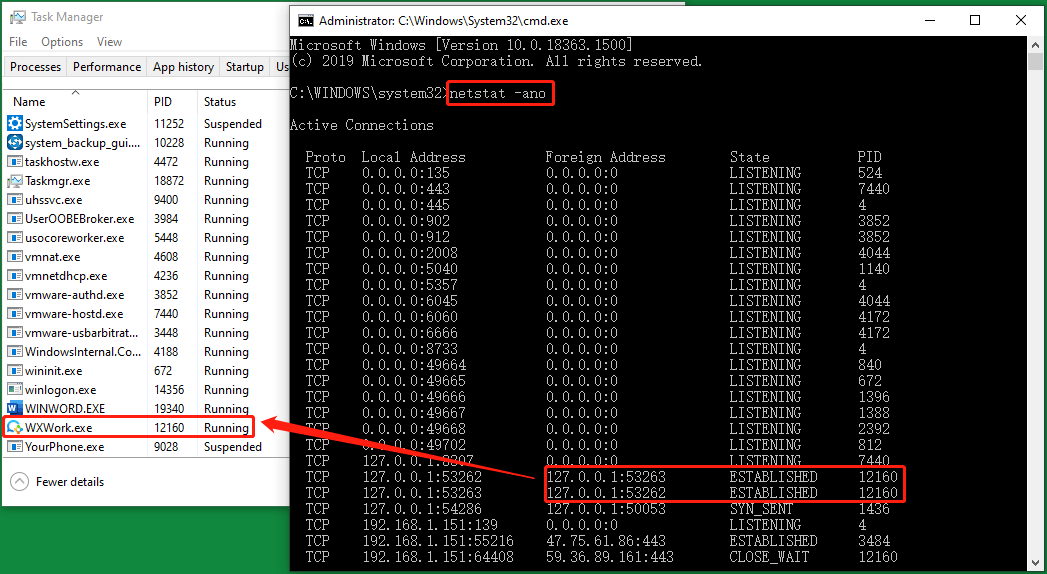

Sumljive predmete lahko poskusite ugotoviti skupaj z upraviteljem opravil in CMD. Tip netstat -ano v ukaznem pozivu in poiščite PID uveljavljenih programov, ki imajo tuji naslov IP in se pojavlja PONOVNO. Nato poiščite isti PID v Podrobnosti v upravitelju opravil, če želite izvedeti ciljni program. Vendar to ne pomeni, da je ciljni program zagotovo RAT, samo sumljiv program. Za potrditev, da je ustanovljeni program zlonamerna programska oprema RAT, je potrebna nadaljnja identifikacija.

Sumljiv tuji naslov IP lahko uporabite tudi za iskanje njegove registrirane lokacije v spletu. Številna spletna mesta, ki vam lahko pomagajo pri tem https://whatismyipaddress.com/ . Če lokacija nima popolne povezave z vami in ne lokacije vaših prijateljev, podjetja, sorodnikov, šole, VPN-ja itd., Gre verjetno za hekersko lokacijo.

Odstranjevanje trojanca na daljavo

Kako odstraniti trojanca za oddaljeni dostop? Ali, kako se znebiti virusa RAT?

1. stopnja

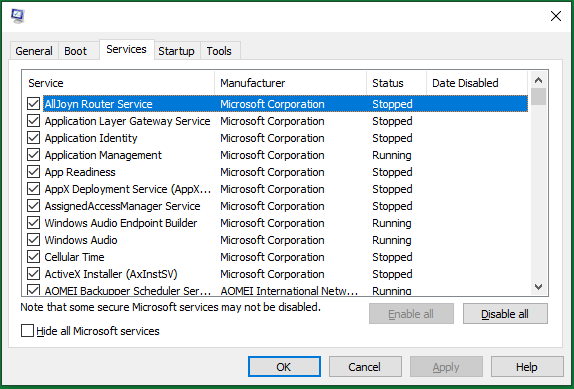

Če lahko poiščete določene zlonamerne datoteke ali programe, jih preprosto počistite iz računalnika ali vsaj končajte njihove postopke. To lahko storite v upravitelju opravil oz Pripomoček Windows MSConfig .

Tip napačna konfiguracija v operacijskem sistemu Windows Zaženi in pritisnite Enter ali kliknite v redu da sproži okno MSConfig. Tam preklopite na Storitve poiščite ciljne storitve in jih onemogočite.

Preprosto znova zaženite računalnik, potem ko odstranite ali blokirate nekatere programe ali storitve.

2. stopnja

Namestite in zaženite a Odstranjevalec RAT na primer Malwarebytes Anti-Malware in Anti-Exploit, da odstranite povezane datoteke in spremembe registra.

3. stopnja

Z orodji za preverjanje, kot je Autorun.exe, preverite sumljive datoteke in programe, ki se zaženejo ob zagonu sistema Windows.

4. stopnja

Preverite omrežne povezave, ki se prekinjajo ali prihajajo v vaš sistem, ki ne bi smele obstajati. Ali pa preprosto prekini svojo internetno povezavo.

Kako se zaščititi pred kibernetskim napadom RAT?

Tako kot se zaščitite pred drugimi omrežnimi grožnjami zlonamerne programske opreme, se tudi za zaščito trojanskih programov na daljavo morate izogibati prenosu neznanih predmetov; redno posodabljajte zaščitno programsko opremo in požarni zid, redno spreminjajte uporabniška imena in gesla; (za administrativno perspektivo) blokirajte neuporabljena vrata, izklopite neuporabljene storitve in nadzirajte odhodni promet.

# 1 Izogibajte se prenašanju iz nezaupljivih virov

Najprej je najučinkovitejše in najlažje preprečevanje, da nikoli ne prenesete datotek iz nezavarovanih virov. Namesto tega vedno dobite, kar želite, od zaupanja vrednih, pooblaščenih, uradnih in varnih lokacij, kot so uradna spletna mesta, pooblaščene trgovine in dobro znani viri.

# 2 Posodabljajte požarne zidove in protivirusne programe

Ne glede na to, kateri požarni zid ali program za zaščito pred škodljivo programsko opremo imate, ali celo če imate več takšnih, preprosto poskrbite, da bodo te varnostne službe na tekočem. Najnovejše različice vedno uporabljajo najnovejše varnostne tehnologije in so posebej zasnovane za trenutne priljubljene grožnje.

Zgoraj omenjeni Malwarebytes in drugi protivirusni programi lahko tudi preprečijo, da bi začetni okužbeni vektor omogočil ogrožanje sistema.

# 3 Redno spreminjajte svoja uporabniška imena in gesla

Dobra navada je, da redno spreminjate različne račune za boj proti kraji računa, zlasti za gesla. Poleg tega vam priporočamo, da izkoristite različne vrste varnostnih funkcij, ki jih ponujajo ponudniki storitev, da zaščitite svoje račune, na primer dvofaktorsko preverjanje pristnosti (2FA).

6 zaznav zlonamerne programske opreme / 18 vrst zlonamerne programske opreme / 20 orodij za odstranjevanje zlonamerne programske opreme

6 zaznav zlonamerne programske opreme / 18 vrst zlonamerne programske opreme / 20 orodij za odstranjevanje zlonamerne programske opremeKaj je zaznavanje vohunske in zlonamerne programske opreme? Kako izvesti zaznavanje zlonamerne programske opreme? Kako ugotoviti, ali ste okuženi z zlonamerno programsko opremo? Kako preživeti pred napadi zlonamerne programske opreme?

Preberi več# 4 Nadgradite svoje pravne programe

Ker bo trojanski program za oddaljeni dostop RAT verjetno uporabljal zakonite aplikacije v vašem računalniku, jih raje nadgradite na najnovejše različice. Ti programi vključujejo vaše brskalnike, aplikacije za klepet, igre, e-poštne strežnike, orodja za video / avdio / fotografije / posnetke zaslona, delovne aplikacije ...

# 5 Nadgradite računalniški sistem

Seveda ne pozabite popraviti operacijskega sistema z najnovejšimi posodobitvami. Običajno sistemske posodobitve vključujejo popravke in rešitve za nedavne ranljivosti, izkoriščanja, napake, napake, zakritje itd. Za nadgradnjo operacijskega sistema za zaščito celotne naprave!

Varnostno kopirajte datoteke proti virusu programske opreme RAT

Pogosto se zgodi, da cyber RAT-i na delovnih postajah ali v omrežjih ne zaznajo več let. To pomeni, da protivirusni programi niso nezmotljivi in jih ne bi smeli obravnavati kot zaščitene sisteme RAT.

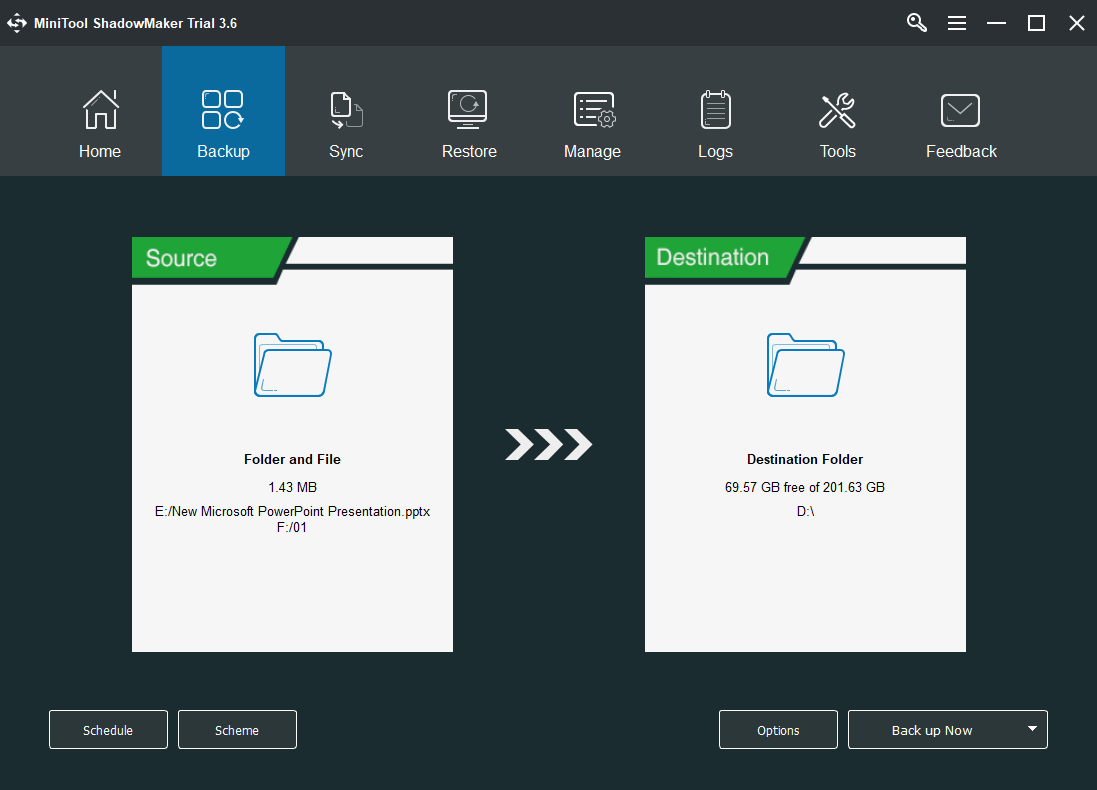

Kaj lahko še storite, da zaščitite računalniške datoteke pred urejanjem, brisanjem ali uničenjem? Na srečo lahko še vedno obnovite podatke po napadih na RAT z zlonamerno programsko opremo, če imate varnostno kopijo. Kljub temu morate kopijo narediti, preden ste izgubili izvirne datoteke, z zanesljivim orodjem brez RAT-a, kot je MiniTool ShadowMaker, ki je profesionalni in zmogljiv program za varnostno kopiranje za računalnike z operacijskim sistemom Windows.

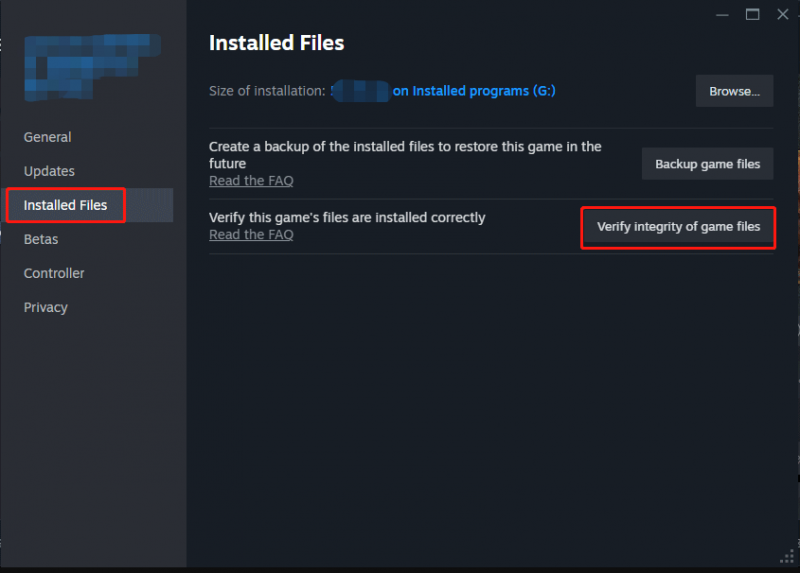

Korak 1. Prenesite MiniTool ShadowMaker z njegove uradne spletne strani ali zgoraj pooblaščenega gumba za povezavo.

Korak 2. Namestite in zaženite orodje v računalniku.

Korak 3. Če dobite preizkusno različico, boste pozvani k nakupu plačljivih različic. Če ne želite plačati, preprosto kliknite Naj bo preskus možnost v zgornjem desnem kotu, da lahko uživate v poskusnih funkcijah, ki so enake formalnim funkcijam le s časovno omejitvijo.

Korak 4. Ko vnesete njegov glavni vmesnik, kliknite Rezerva v zgornjem meniju.

Korak 5. Na zavihku Varnostno kopiranje določite Vir datoteke, ki jih nameravate kopirati, in Cilj mesto, na katerem želite shraniti sliko varnostne kopije.

Korak 6. Kliknite Varnostno kopirajte zdaj v spodnjem desnem kotu za izvedbo postopka.

Ostalo je počakati na uspeh naloge. Nastavite lahko urnik za samodejno varnostno kopiranje teh datotek dnevno, tedensko, mesečno ali ko se sistem vklopi / izklopi v zgornjem koraku 5 pred zagonom procesa ali na zavihku Upravljanje po postopku. Prav tako se lahko odločite, katere varnostne kopije boste izvedli, popolne, inkrementalne ali diferencialne, pa tudi koliko različic varnostne kopije želite obdržati, če zmanjka prostora za shranjevanje.

![Kako popraviti napako časovne omejitve za avtomatizacijo Rust Steam? (5 uporabnih načinov) [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/00/how-fix-rust-steam-auth-timeout-error.jpg)

![[Celoten vodnik] Kako popraviti, da orodje za odpravljanje težav Windows Update ne deluje](https://gov-civil-setubal.pt/img/backup-tips/37/full-guide-how-to-fix-windows-update-troubleshooter-not-working-1.png)

![Kako ustavite samodejno osveževanje v brskalnikih Chrome in drugih brskalnikih [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/39/how-do-you-stop-auto-refresh-chrome-other-browsers.png)

![MBR vs. GPT Guide: Kakšna je razlika in katera je boljša [MiniTool Tips]](https://gov-civil-setubal.pt/img/disk-partition-tips/84/mbr-vs-gpt-guide-whats-difference.jpg)

![7 najboljših popravkov napake BSOD Hal.dll [Priročnik po korakih] [Nasveti za MiniTool]](https://gov-civil-setubal.pt/img/disk-partition-tips/01/top-7-fixes-hal-dll-bsod-error.jpg)

![Kaj je mapa SysWOW64 in jo naj izbrišem? [MiniTool novice]](https://gov-civil-setubal.pt/img/minitool-news-center/41/what-is-syswow64-folder.png)

![Kaj je brezžični adapter in kako ga najti v sistemu Windows 10? [MiniTool Wiki]](https://gov-civil-setubal.pt/img/minitool-wiki-library/80/what-is-wireless-adapter.png)