Razrešeno! Kaj je kibernetski napad? Kako preprečiti kibernetske napade?

Resolved What Is A Cyber Attack How To Prevent Cyber Attacks

Kaj je kibernetski napad? Za odgovor na to vprašanje vam bo ta objava pokazala različne vrste kibernetskih napadov, da ponazorimo njihove značilnosti in vam jih pomagamo prepoznati. Poleg tega v tej objavi na Spletno mesto MiniTool , bomo zagotovili nekaj razpoložljivih metod za preprečevanje kibernetskih napadov.Kaj je kibernetski napad?

Kaj je kibernetski napad? Kibernetski napad je splošen opis niza kibernetskih dejavnosti, ki se zatekajo k vrstam orodij in tehnik za krajo, razkritje, spreminjanje ali uničenje podatkov. Seveda lahko sčasoma hekerji izvajajo vrste zlonamernih operacij na internetu za koristne namene in vandalizem.

Hekerji so raziskovali različne metode za infiltracijo v sisteme žrtve. Včasih se lahko razvije v neselektiven napad na tarčo in nihče ne ve, kdo bo naslednja žrtev.

Obstajajo trije glavni motivi, ki sprožijo kibernetske kriminalce:

Ti napadalci ponavadi iščejo denar s krajo ali izsiljevanjem. Lahko ukradejo vaše podatke za poslovno izmenjavo, vdrejo v bančni račun, da neposredno ukradejo denar, ali izsiljujejo žrtve.

Ti hekerji imajo običajno posebne tarče za začetek napada, kot so njihovi nasprotniki. Osebna zamera je ponavadi glavni razlog za to dejavnost. Korporativno vohunjenje lahko ukrade intelektualno lastnino in tako pridobi nepošteno prednost pred konkurenti. Nekateri hekerji bodo izkoristili ranljivosti sistema, da bi druge opozorili nanje.

Ti hekerji so večinoma bolj usposobljeni strokovnjaki. Lahko se usposobijo in nato vključijo v kibernetsko vojskovanje, kiberterorizem ali haktivizem. Napadalne tarče se osredotočajo na vladne agencije ali kritično infrastrukturo svojih sovražnikov.

Več ali manj se lahko ljudje nehote srečajo s kibernetskimi napadi. Katere so torej pogoste vrste kibernetskih napadov? Da bi lažje razlikovali različne vrste, jih bo naslednji del ponazoril enega za drugim.

Pogoste vrste kibernetskih napadov

Kibernetski napadi so v porastu, z digitalizacijo poslovanja, ki je v zadnjih letih vse bolj priljubljena. Obstaja na desetine vrst kibernetskih napadov in našteli bomo nekaj običajnih vrst, ki ljudi zelo motijo.

Napadi zlonamerne programske opreme

Zlonamerna programska oprema se pogosto pojavi kot zlonamerna programska oprema za izvajanje niza neteoretiziranih dejanj v sistemu žrtve. Postopek je zasnovan tako, da povzroči škodo računalniku, strežniku, odjemalcu ali računalniškemu omrežju in infrastrukturi.

Te poteze je težko opaziti in glede na njihove namere in metode infiltracije jih je mogoče razvrstiti v različne vrste, vključno z virusi, črvi, trojanci, oglaševalsko programsko opremo, vohunsko programsko opremo, izsiljevalsko programsko opremo itd.

Našteti primeri so najpogostejše težave, s katerimi se ljudje lahko srečajo. Skozi leta s hitrim razvojem elektronskih komunikacij je postal napadalni kanal novih vrst, kot so e-pošta, besedilo, ranljive omrežne storitve ali ogrožena spletna mesta.

Če želite izvedeti, kako prepoznati znake zlonamerne programske opreme v računalnikih, vam bo ta objava v pomoč: Kaj je možen znak zlonamerne programske opreme v računalniku? 6+ simptomov .

Lažni napadi

Lažni napadi pogosto pomenijo, da so vaši občutljivi podatki, zlasti uporabniška imena, gesla, številke kreditnih kartic, podatki o bančnih računih itd., izpostavljeni hekerjem. Te informacije lahko uporabijo in prodajo za koristi. Večina ljudi se zlahka ujame v to past zaradi neznanih e-poštnih sporočil, povezav ali spletnih mest.

Napadi lažnega predstavljanja

Lažno predstavljanje je splošen izraz za kibernetske napade, ki se izvajajo z e-pošto, SMS-i ali telefonskimi klici, da bi prevarali množice ljudi, medtem ko, če ima ta napad določeno tarčo žrtve, ga imenujemo spear phishing. Ti napadalni kanali so spremenjeni tako, da posebej obravnavajo to žrtev, kar zahteva več razmišljanja in časa, da se doseže kot lažno predstavljanje.

Whale-phishing napadi

Napad Whale-phishing je zelo ciljno usmerjen napad lažnega predstavljanja. Podobno kot pri napadu s lažnim predstavljanjem se zgodi, ko napadalec uporabi metode lažnega predstavljanja, da bi sledil veliki, odmevni tarči, kot so višji vodstveni delavci.

Lahko se pretvarjajo v zaupanja vredne subjekte, tako da lahko žrtve delijo zelo občutljive podatke z goljufivim računom.

Distributed Denial-of-Service Attacks (DDoS)

Napad DDoS je en kibernetski napad, ki je zasnovan tako, da vpliva ali preseže razpoložljivost ciljnega sistema z ustvarjanjem velikega števila paketov ali zahtev. Podobno lahko napad z zavrnitvijo storitve (DoS) naredi isto stvar, da izklopi stroj ali omrežje, zaradi česar postane nedostopen za predvidene uporabnike.

Ta dva napada imata nekaj drugačnega in če želite izvedeti več o tem, lahko preberete to objavo: DDoS proti DoS | Kakšna je razlika in kako jih preprečiti .

Napadi s skriptnim izvajanjem med spletnimi mesti (XSS).

Med tem postopkom napadalec v kodo zaupanja vredne aplikacije ali spletnega mesta vstavi zlonamerno izvršljivo skripto, nato uporabniku pošlje zlonamerno povezavo in uporabnika preslepi, da klikne povezavo in sproži napad XSS.

Nato bo preoblikovana aplikacija ali spletno mesto sprožilo zlonamerno povezavo zaradi pomanjkanja ustrezne sanacije podatkov, nato pa lahko napadalci ukradejo uporabnikov aktivni piškotek seje.

Napadi človeka v sredini (MITM).

Kot pove že ime, napad 'človek v sredini' pomeni, da je napadalec sredi pogovora med uporabnikom in aplikacijo za prisluškovanje osebnim podatkom. Običajno bodo hekerji svoje cilje postavili uporabnikom finančnih aplikacij, spletnih mest za e-trgovino itd.

Botneti

Za razliko od drugih napadov so botneti računalniki, ki so bili okuženi z zlonamerno programsko opremo in so pod nadzorom napadalcev. Te računalnike botnetov je mogoče nadzorovati za izvajanje vrste nezakonitih operacij, kot so kraja podatkov, pošiljanje neželene pošte in napadi DDoS.

Ovira za ustvarjanje botneta je tudi dovolj nizka, da je za nekatere razvijalce programske opreme donosen posel. Zato je postal eden najpogostejših napadov.

Ransomware

Ransomware je zlonamerna programska oprema, ki se lahko infiltrira v vaš sistem in šifrira vaše datoteke ter prepreči dostop uporabnikov do datotek v njihovih računalnikih. Nato bodo hekerji zahtevali plačilo odkupnine za ključ za dešifriranje. Druga možnost je, da nekaj odkupnine zaklene sistem, ne da bi poškodovale datoteke, dokler odkupnina ni plačana.

Napadi z vbrizgavanjem SQL

Ta napad lahko išče spletno varnostno ranljivost in uporabi tehniko vbrizgavanja kode, da moti poizvedbe, ki jih aplikacija izvaja v svoji bazi podatkov. Ta vrsta napada se osredotoča na napad na spletna mesta, lahko pa se uporablja tudi za napad na katero koli vrsto baze podatkov SQL.

Zero-Day Exploit

Izkoriščanje ničelnega dne je širok izraz za opis tistih napadov, pri katerih lahko hekerji izkoristijo te varnostne ranljivosti za izvedbo napada na sistem/splet/programsko opremo. Zero-day pomeni, da žrtve ali prodajalec programske opreme nimajo časa za odziv in odpravo te napake.

Interpretacija URL-jev

Tovrsten napad lahko imenujemo tudi zastrupitev URL-jev. Hekerji pogosto manipulirajo in spreminjajo URL tako, da spremenijo pomen, medtem ko ohranijo sintakso nedotaknjeno. Na ta način lahko napadalci dostopajo do spletnega strežnika in ga preiskujejo ter pridobijo več informacij. Ta vrsta napada je izjemno priljubljena pri spletnih mestih, ki temeljijo na CGI.

Prevara DNS

Ponarejanje strežnika domenskih imen (DNS) lahko ljudi zavede v goljufivo, zlonamerno spletno mesto z manipulacijo zapisov DNS. Včasih se lahko zgodi, da bo vaše ciljno spletno mesto preusmerjeno na novo stran, ki je videti natanko tako, kot želite.

Lahko pa gre za past, ki so jo postavili hekerji, da bi vas spodbudili, da se prijavite v svoj pristen račun in razkrijete bolj občutljive podatke. Lahko izkoristijo priložnost in na vaš sistem namestijo viruse ali črve, kar povzroči nepričakovane rezultate.

Napadi s surovo silo

Napadi s surovo silo pomenijo, da neka oseba, lahko je tujec, heker ali sovražnik, poskuša dostopati do žrtvinega računalnika tako, da preizkusi vsa gesla, za katera misli, da bi žrtev lahko nastavila za računalnik.

Običajno bodo hekerji, preden to storijo, sledili kakršnim koli namigom na vaših družbenih medijih in spletnih informacijah, da bi ugotovili vaše geslo. Zato svojih osebnih podatkov ne izpostavljajte javnosti.

trojanski konji

Trojanski konj se pogosto preobleče v zakonito in neškodljivo programsko opremo, toda ko se virus aktivira, lahko zaradi trojanskega virusa kibernetski kriminalci vohunijo za vami, ukradejo vaše podatke in dostopajo do vašega sistema. Če želite izvedeti več o tem, lahko preberete to objavo: Kaj je trojanski virus? Kako izvesti odstranitev trojanskega virusa .

Kako preprečiti kibernetske napade?

Ko poznate te običajne primere kibernetskih napadov, se boste morda vprašali, kako učinkovito preprečiti kibernetske napade. Obstaja nekaj koristnih nasvetov, ki jih lahko upoštevate.

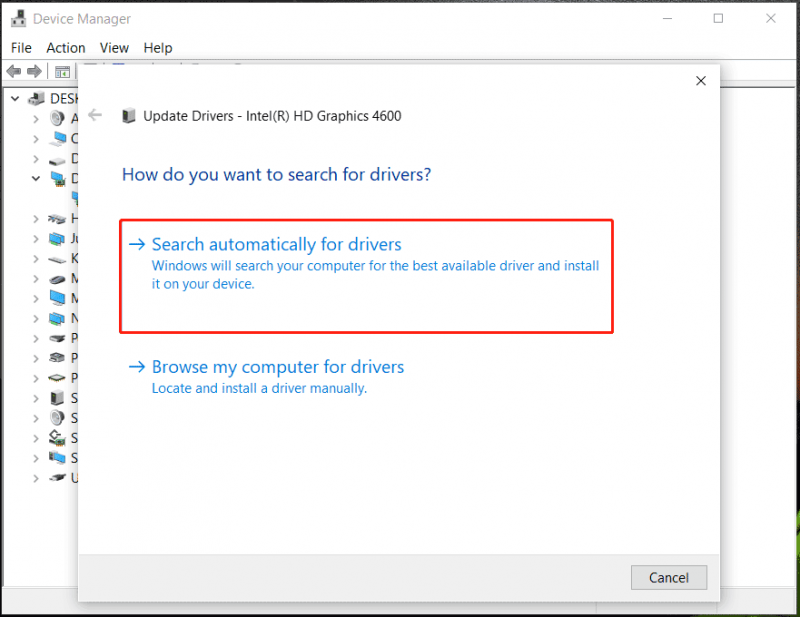

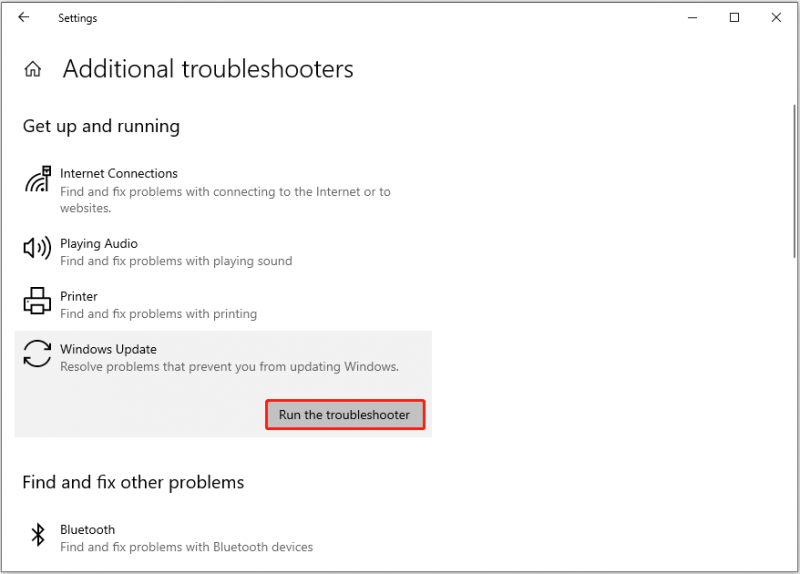

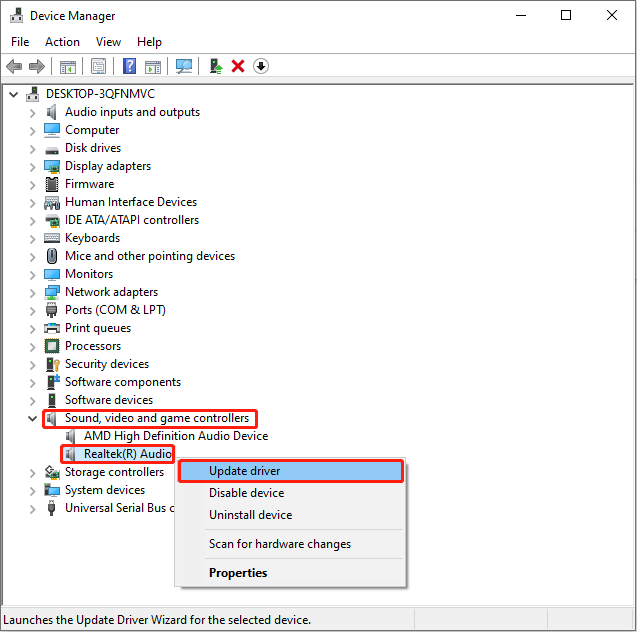

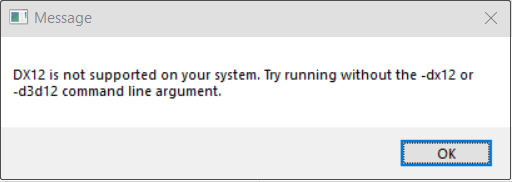

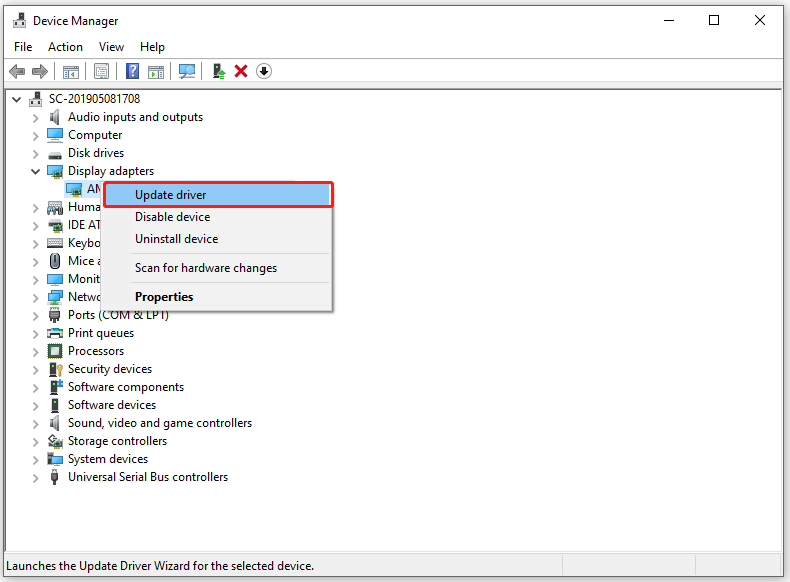

1. nasvet: Poskrbite, da bo vaš Windows in programska oprema posodobljena

Potrebno je posodabljati programsko opremo in sistem. Izdane posodobitve ne morejo le zagotoviti naprednih in popolnoma novih funkcij, ampak tudi popraviti nekatere sistemske ali programske napake in varnostne težave, odkrite v preteklih testih. Če posodobitev pustite ob strani, lahko hekerji najdejo te slabosti in izkoristijo priložnost, da se infiltrirajo v vaš sistem.

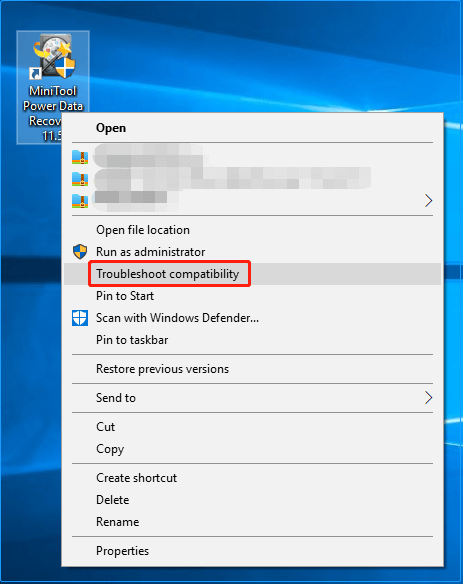

2. nasvet: Namestite požarni zid

Windows ima vgrajen požarni zid in protivirusni program, zato je bolje, da imate pravo zaščito vedno vključeno. Funkcije lahko bolje zaščitijo vaš računalnik pred kibernetskimi napadi. Vendar, ali je dovolj, da vas zaščiti pred vsemi zunanjimi napadi? Za več informacij lahko preberete to objavo: Je Windows Defender dovolj? Več rešitev za zaščito računalnika .

Poleg tega se lahko odločite za namestitev drugih zanesljiv protivirusni program tretjih oseb ali požarni zid za okrepitev zaščitnega ščita.

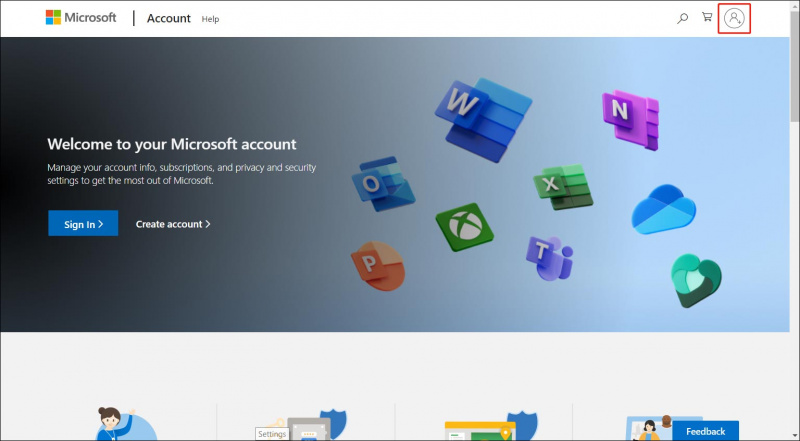

3. nasvet: uporabite večfaktorsko avtentikacijo

Kaj je večfaktorska avtentikacija (MFA)? Je osrednja komponenta močne politike upravljanja identitete in dostopa. Med tem postopkom prijave ta MFA od uporabnikov zahteva, da vnesejo več informacij kot le geslo, kar lahko zaščiti osebne podatke pred dostopom nepooblaščene tretje osebe.

4. nasvet: redno varnostno kopirajte podatke

To je eden najpomembnejših korakov za zaščito vaših pomembnih podatkov – izvedite redno varnostno kopiranje. V primeru kibernetskih napadov potrebujete svoj varnostno kopiranje podatkov da bi se izognili resnim izpadom, izgubi podatkov in resni finančni izgubi.

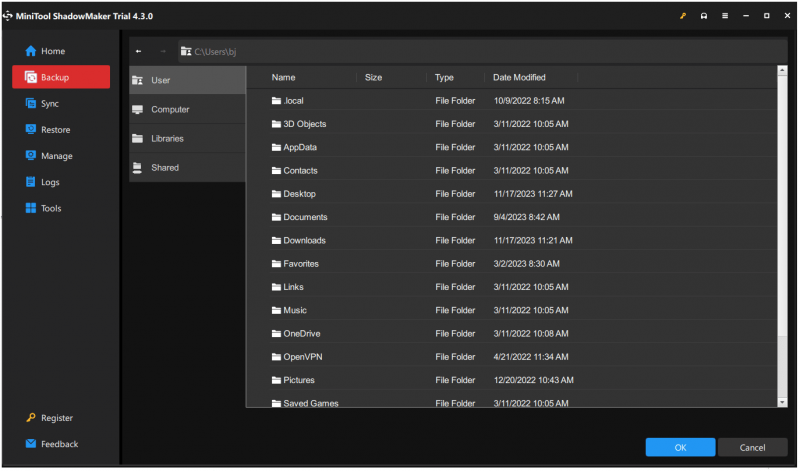

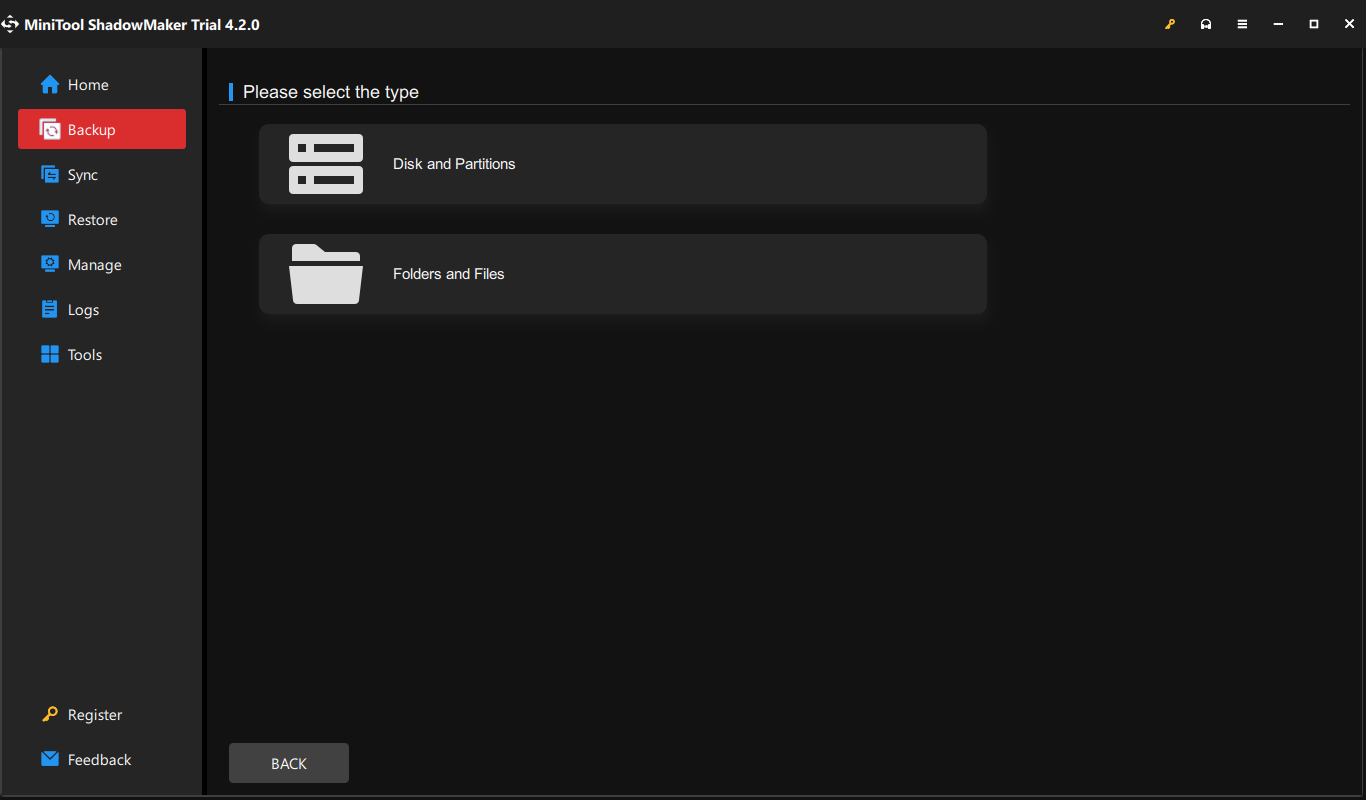

Nekateri bodo pozabili dokončati to nalogo in mislili, da je obremenjujoča. ne skrbi. Na tega strokovnjaka se lahko zanesete programsko opremo za varnostno kopiranje – MiniTool ShadowMaker – za varnostno kopiranje datotek , mape, particije, diski in vaš sistem.

Poleg tega je vredno preizkusiti shemo varnostnega kopiranja in nastavitve urnika za konfiguracijo samodejno varnostno kopiranje . Samodejno varnostno kopiranje lahko nastavite tako, da se začne dnevno, tedensko, mesečno ali ob dogodku, in poskusite z inkrementalnim ali diferencialnim varnostnim kopiranjem, da prihranite svoje vire.

Prenesite in namestite ta program na svoj računalnik ter ga preizkusite 30 dni brezplačno.

Preizkus MiniTool ShadowMaker Kliknite za prenos 100 % Čisto in varno

1. korak: Zaženite program in kliknite Nadaljujte s preizkusom iti naprej.

2. korak: V Rezerva kliknite zavihek VIR razdelek, da izberete, kaj želite varnostno kopirati, in nato pojdite na DESTINACIJA razdelek, da izberete, kam želite shraniti varnostno kopijo, vključno z Uporabnik, računalnik, knjižnice in skupna raba .

3. korak: Nato kliknete Opcije funkcijo za konfiguracijo nastavitev varnostnega kopiranja in kliknite Varnostno kopiraj zdaj da ga zaženete takoj, ko je vse nastavljeno.

5. nasvet: redno spreminjajte in ustvarjajte močna gesla

Raje redno spreminjajte geslo in uporabite močnejše geslo, kot so nekateri posebni simboli in različne kombinacije številk in besed. Ne uporabljajte nekaterih številk, povezanih z vašimi osebnimi podatki, kot je rojstni dan ali telefonska številka, ki jih je enostavno razbrati.

Nasvet 6: Uporabite varno Wi-Fi

Nekateri ljudje so navajeni, da se v javnosti, ko delajo v kavarni, povezujejo z neznanim omrežjem Wi-Fi. Sploh ni varno. Vsaka naprava se lahko okuži, če se poveže z omrežjem, in ta javni Wi-Fi je mogoče zlahka nehote vdreti. Morate biti previdni.

Spodnja črta:

Kaj je kibernetski napad? Ko boste prebrali to objavo, boste morda imeli celotno sliko kibernetskih napadov. Ta celoten vodnik je koristen za razlikovanje različnih vrst kibernetskih napadov in iskanje pravega načina za njihovo preprečevanje.

Ko se soočate z naraščajočimi težavami kibernetske varnosti, je prva in najpomembnejša stvar, da pripravite varnostni načrt za vaše pomembne podatke. MiniTool ShdowMaker priporočamo. Če imate kakršne koli težave s tem orodjem, se lahko obrnete na nas prek [email protected] .

![Kako obnoviti odstranjene programe v sistemu Windows 10 (2 načina) [MiniTool Tips]](https://gov-civil-setubal.pt/img/data-recovery-tips/65/how-recover-uninstalled-programs-windows-10.png)

![Minimalno stanje procesorja Windows 10: 5%, 0%, 1%, 100% ali 99% [MiniTool Wiki]](https://gov-civil-setubal.pt/img/minitool-wiki-library/40/minimum-processor-state-windows-10.jpg)

![[REŠENO] Kako obnoviti datoteke s formatirane kartice SD v Androidu? [MiniTool Nasveti]](https://gov-civil-setubal.pt/img/android-file-recovery-tips/99/how-recover-files-from-formatted-sd-card-android.png)