[Razloženo] Beli klobuk proti črnemu klobuku – kakšna je razlika

Razlozeno Beli Klobuk Proti Crnemu Klobuku Kaksna Je Razlika

Ko se ljudje soočajo z vsemi vrstami hekerskih kanalov, ljudje vedno ne vedo, kaj storiti. Na primer, ali veste kaj o Belem klobuku in Črnem klobuku? Ne gre za okraske iz blaga, temveč za informacijsko tehnologijo. Za več informacij, članek o White hat vs Black Hat na Spletno mesto MiniTool ga bo razkril.

Prvič, bodisi White Hat ali Black Hat, oba se uporabljata za razvrščanje hekerjev, kar se zgleduje po zgodnjih vesternih, kjer je bilo junake mogoče prepoznati po belih klobukih, ki so jih nosili, zlikovce pa po črnih klobukih.

Zato lahko zlahka ugotovite, da vsi hekerji niso obravnavani kot zlonamerni sovražniki. Glavna kategorija hekerjev je razvrščena v tri vrste – hekerji z belim klobukom, hekerji s črnim klobukom in hekerji s sivim klobukom, od katerih lahko ločite tudi po motivih – etični hekerji, zlonamerni hekerji in ne zlonamerni, a ne vedno etični hekerji.

Če želite ugotoviti razliko med belim in črnim klobukom, lahko začnete z njihovimi definicijami in načeli dela.

Kaj je beli klobuk?

Kibernetski izraz – heker White Hat se nanaša na programerja, ki zavzame položaj hekerja in napade svoj sistem, da preveri varnostne ranljivosti. To počnejo na enak način, kot ga hekerji (običajno imenovani hekerji Black Hat) uporabljajo za motenje napadov, vendar to počnejo, da ohranijo varnost.

Običajno imajo visoko usposobljeno strokovno znanje in strokovno znanje za iskanje ranljivosti v sistemu, vendar so za razliko od hekerjev Black Hat pooblaščeni ali certificirani za vdiranje v organizacijska omrežja in računalniške sisteme, tako da je mogoče razkriti slabosti v varnostnih sistemih in so sposobni najti svojo pot in jih zaščititi pred zunanjimi napadi in kršitvami podatkov.

Mnoga podjetja in vlade si želijo, da bi ti strokovnjaki dvignili svoje obrambne zidove. Ti hekerji White Hat so pogosto visoko plačani in lahko delajo tudi za osebne interese.

Kaj je črni klobuk?

Hekerji Black Hat pogosto uporabljajo svoje sposobnosti za krajo virov drugih ljudi v omrežju ali vlome v programsko opremo, zaračunano zaradi dobička. Čeprav je po njihovem mnenju to zaradi tehnologije, to vedenje pogosto moti red na celotnem trgu ali uhaja v zasebnost drugih.

Lahko vdrejo v sisteme, ukradejo informacije, manipulirajo s podatki in ogrozijo varnost, njihovi napadi pa lahko segajo od preprostega širjenja zlonamerne programske opreme do kompleksnega izkoriščanja ranljivosti in kraje podatkov.

Beli klobuk proti črnemu klobuku

Namene belega klobuka proti črnemu klobuku

Njihovi motivi so največja razlika med hekerji White Hat in hekerji Black Hat.

Kot smo že omenili, da bi bolje prepoznali vaše sovražnike in partnerje, smo hekerje razdelili na etične hekerje in zlonamerne hekerje, kar pomeni, da nekateri izvajajo sistemske napade iz dobrih in utemeljenih razlogov, nekateri pa zaradi finančne koristi, političnih interesov ali zlonamernega maščevanja. .

V nasprotnem primeru, čeprav uporabljajo iste kanale za izvedbo napada, se lahko napadalec zdi zakonit in etičen, dokler dejanje odobri napadeni.

Etično hekerstvo sprejema družbeno priznanje, poznano kot »branilci informacijske varnosti«, »varuhi« internetnega sveta in nepogrešljiva hrbtenica konteksta »Internet +«; Vdiranje v Black Hat spada med nezakonite dogodke zaradi motečih družbenih pravil.

Tehnike belega klobuka proti črnemu klobuku

Čeprav hekerji White Hat in Black Hat hekerji ciljajo na napad na sisteme in iskanje slabosti v varnostnem sistemu, so tehnike in metode različne.

Beli klobuk hekanje

1. Socialni inženiring

Pri socialnem inženiringu gre za prevaro žrtev in manipuliranje z njimi, da naredijo nekaj, česar ne bi smele, kot so nakazila, deljenje poverilnic za prijavo itd.

2. Testiranje penetracije

Namen penetracijskega testiranja je odkriti ranljivosti in slabosti v obrambi in končnih točkah organizacije, da jih je mogoče odpraviti.

3. Rekognosciranje in raziskovanje

To vključuje raziskavo organizacije, da bi našli ranljivosti v fizični in IT infrastrukturi. Cilj je pridobiti dovolj informacij za identifikacijo načinov, kako zakonito zaobiti varnostne kontrole in mehanizme, ne da bi karkoli zlomili ali uničili.

4. Programiranje

Hekerji White Hat ustvarjajo honeypots kot vabe, ki vabijo kibernetske kriminalce, da jih zamotijo in pridobijo dragocene informacije o svojih napadalcih.

5. Uporabljajte različna digitalna in fizična orodja

Lahko namestijo robote in drugo zlonamerno programsko opremo ter pridobijo dostop do omrežja ali strežnikov.

Črni klobuk hekanje

Tehnike črnih hekerjev se nenehno razvijajo, vendar se glavne metode napada ne bodo preveč spremenile. Tukaj je seznam hekerskih tehnik, s katerimi se lahko srečate.

1. Lažni napadi

Lažno predstavljanje je vrsta napada na kibernetsko varnost, med katerim zlonamerni akterji pošiljajo sporočila, ki se pretvarjajo, da so zaupanja vredna oseba ali subjekt.

2. DDoS napadi

Napad DDoS je poskus zrušitve spletne storitve s preplavljanjem s sintetično ustvarjenim prometom. Če želite izvedeti več podrobnosti o napadih DDoS, si oglejte ta članek: Kaj je DDoS napad? Kako preprečiti DDoS napad .

3. Trojanski virus

Trojanski virus je vrsta zlonamerne programske opreme, ki prikrije svojo pravo vsebino, preoblečeno v brezplačno programsko opremo, videoposnetke ali glasbo, ali pa se prikaže kot zakoniti oglasi, da bi uporabnika zavedli, da je neškodljiva datoteka.

4. Nekatere druge priljubljene tehnike vključujejo:

- Logične bombe

- Keylogging

- Ransomware

- Lažni W.A.P.

- Surova sila

- Preklopite napade

- Kraja piškotkov

- Napad z vabo

Delovna načela belega klobuka proti črnemu

Poleg delovnih motivov in tehnik jih ločite po principih dela.

Beli klobuk hekerji

Za hekerje White Hat obstaja pet stopenj:

1. stopnja: odtis stopala

Footprinting je tehnika za zbiranje čim več informacij o ciljnem računalniškem sistemu, infrastrukturi in omrežju za prepoznavanje priložnosti za prodor vanje. Je ena najučinkovitejših metod za prepoznavanje ranljivosti.

2. stopnja: skeniranje

Po zbiranju potrebnih informacij bodo hekerji začeli dostopati do omrežja in brskati za informacijami, kot so uporabniški računi, poverilnice in naslovi IP.

Faza 3: Pridobivanje dostopa

V tej fazi napadalec vdre v sistem/omrežje z uporabo različnih orodij ali metod. Po vstopu v sistem mora povečati svoje privilegije na skrbniško raven, da lahko namesti aplikacijo, ki jo potrebuje, ali spremeni podatke ali jih skrije.

Faza 4: Ohranjanje dostopa

To je postopek, pri katerem je heker že pridobil dostop do sistema. Po pridobitvi dostopa heker namesti nekaj stranskih vrat, da bi vstopil v sistem, ko bo v prihodnosti potreboval dostop do tega sistema v lasti.

Faza 5: Analiza

Analiza ranljivosti je postopek za preverjanje vseh ranljivosti v sistemih, računalnikih in drugih orodjih ekosistema. Analiza ranljivosti pomaga pri analizi, prepoznavanju in rangiranju ranljivosti.

Pomaga pri identifikaciji in oceni podrobnosti o grožnjah, kar nam omogoča, da obdržimo rešitev, da jih zaščitimo pred hekerji.

Black Hat hekerji

- Ustvarite in zaženite zlonamerno programsko opremo in napade DDoS, da prekinete delovanje in povzročite splošen kaos in uničenje.

- Ustvarite lažne profile v družabnih omrežjih ljudi, ki jim zaupate, da bi vas zmanipulirali v razkritje zaupnih ali bančnih podatkov.

- Ukradi uporabniške podatke z vdorom v puščajoče baze podatkov.

- Širite zlonamerno programsko opremo ali goljufajte ljudi z lažnim predstavljanjem.

- Nenehno iščite ranljivosti, da bi našli načine, kako jih izkoristiti za osebno korist.

- Namestite vohunsko programsko opremo na naprave svojih tarč za izsiljevanje žrtev.

Kako se zaščititi pred hekerji Black Hat?

Ne dostopajte do osebnih ali finančnih podatkov prek javnega omrežja Wi-Fi

Največja grožnja varnosti brezplačnega omrežja Wi-Fi je zmožnost hekerja, da se postavi med vas in točko povezave. Namesto neposrednega pogovora z dostopno točko torej svoje podatke pošljete hekerju, ki jih nato posreduje naprej.

Izklopite funkcije, ki jih ne potrebujete

Poleg vašega Wi-Fi-ja je vsaka funkcija, ki je lahko most med vami in hekerji, nevarna, na primer GPS, Bluetooth in nekatere aplikacije. Vklopite jih lahko samo takrat, ko jih potrebujete.

Pametno izberite svoje aplikacije

Aplikacije so običajen kanal za skrivanje zlonamernih kod. Da bi se temu izognili, raje naložite in namestite programe z zaupanja vrednih spletnih mest, če vam bodo nekatere povezave prinesle nevarne viruse in priložene programe.

Poleg tega ne pozabite redno posodabljati svojih aplikacij in pravočasno odstraniti te nepotrebne programe.

Uporabite geslo, kodo za zaklepanje ali šifriranje.

- Uporabite uglednega upravitelja šifriranih gesel.

- Prepričajte se, da so vaša gesla dolga vsaj osem znakov, z mešanico velikih in malih črk ter da vsebujejo številke ali druge znake.

- Uporabite funkcijo šifriranja shranjevanja.

- Zaslon nastavite na časovno omejitev po petih minutah ali manj.

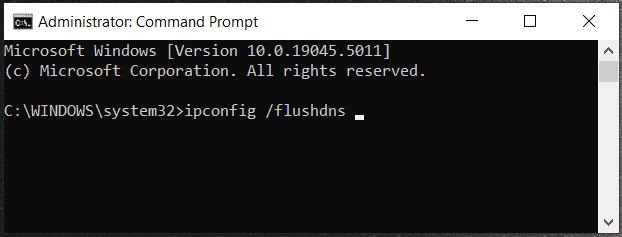

Vnaprej varnostno kopirajte svoje podatke

Ko preučite razliko med belim in črnim klobukom, imate splošno sliko o tem, kaj sta in kako ju ločiti. Kljub temu, da je bila slika prikazana in je bil razkrit previdnostni načrt, lahko vsaka prezrta podrobnost povzroči, da postanete tarča, izpostavljena pred hekerji.

Če želite zmanjšati izgubo in preprečiti zrušitve sistema ali druge hude katastrofe, ki jih povzročijo hekerji, je priprava rezervnega načrta lahko vedno zadnja možnost za obnovitev izgubljenih podatkov. MiniTool ShadowMaker se že leta posveča temu področju in vidi večji napredek in preboje.

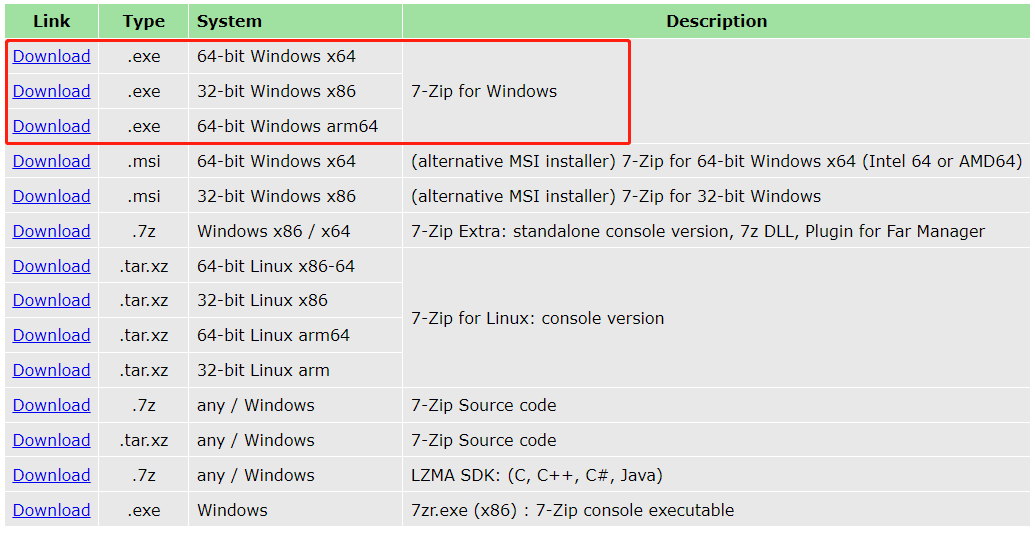

Za varnostno kopiranje z MiniTool ShadowMaker morate najprej prenesti in namestiti program in prejeli boste brezplačno preskusno različico za 30 dni.

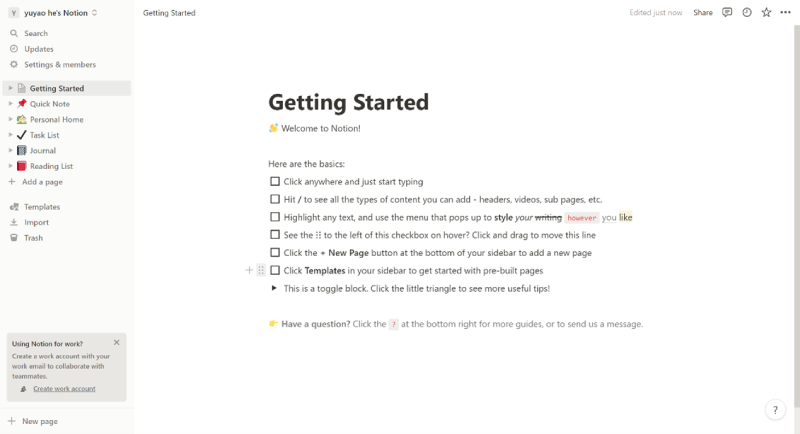

1. korak: Kliknite Nadaljujte s preizkusom za vstop v program in preklop na Rezerva zavihek.

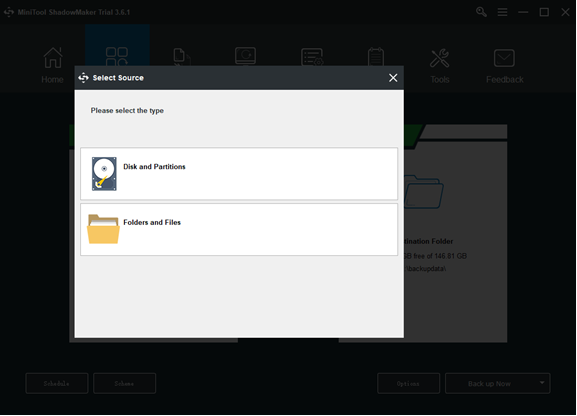

2. korak: kliknite Vir in v pojavnem oknu lahko izberete vsebino varnostne kopije, vključno s sistemom, diskom, particijo, mapo in datoteko. Privzeto je sistem že nastavljen kot rezervni vir.

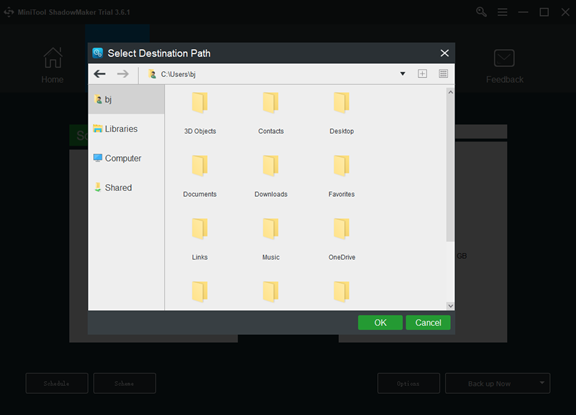

3. korak: Pojdite na Destinacija del, kjer lahko vidite štiri možnosti, ki vsebujejo Mapa skrbniškega računa , Knjižnice , Računalnik , in V skupni rabi . Nato izberite ciljno pot. In nato kliknite v redu da shranite spremembe.

4. korak: kliknite Varnostno kopiraj zdaj možnost za takojšnji začetek postopka ali Varnostno kopiraj pozneje možnost zakasnitve varnostnega kopiranja. Naloga odloženega varnostnega kopiranja je na Upravljaj strani.

Poleg tega lahko z MiniTool ShadowMaker sinhronizirate svoje datoteke ali klonirate disk. Storitve, v katerih lahko uživate, so več kot rezervne. Ena od uporabnih funkcij – Univerzalna obnovitev – lahko vam pomaga rešiti težavo z nezdružljivostjo, če želite obnoviti sistem na drugih računalnikih.

Spodnja črta:

V večini primerov je težko popolnoma preprečiti vse hekerske dogodke, če obstaja veliko tveganje, da boste svoje pomembne in dragocene podatke razkrili zunaj, kar je v tem svetu, povezanem z internetom, zlahka najti. Kakorkoli že, nekatere metode vam lahko pomagajo zmanjšati izgubo, rezervni načrt pa je lahko zadnja možnost.

Če ste pri uporabi MiniTool ShadowMaker naleteli na kakršne koli težave, lahko pustite sporočilo v naslednjem območju za komentarje in odgovorili vam bomo v najkrajšem možnem času. Če potrebujete pomoč pri uporabi programske opreme MiniTool, nas lahko kontaktirate preko [email protected] .

Beli klobuk proti črnemu klobuku Pogosta vprašanja

Ali so beli klobuki zakoniti?Beli klobuki si zaslužijo pravno spoštovanje. Toda Beli klobuki so lahko tudi pravno izpostavljeni in ranljivi za tožbe, tudi če vdrejo v sisteme z dobrimi nameni, vendar to storijo v bistvu nenaročeno ali nepovabljeno v okviru formalnega pogodbenega posla s strani principala.

Katere so 3 vrste hekerjev?V svetu informacijske varnosti so tri dobro znane vrste hekerjev: črni klobuki, beli klobuki in sivi klobuki. Ti barvni opisi klobukov so se rodili, ko so se hekerji poskušali razlikovati in ločiti dobre hekerje od slabih.

Ali so beli hekerji plačani?CEH je poverilnica nevtralna glede prodajalca in po strokovnjakih s certifikatom CEH je veliko povpraševanja. Povprečna plača etičnega hekerja je po podatkih PayScale nekoliko nad 000, najvišji razpon pa lahko doseže tudi več kot 0000.

Kako črni hekerji služijo denar?Obstaja več načinov, kako zaslužiti denar kot črni klobuk. Nekateri od njih so najeti hekerji; v bistvu spletni plačanci. Drugi načini vključujejo krajo podatkov o kreditni kartici žrtev, prodajo številk na temnem spletu ali uporabo žrtvinega stroja za kripto rudarjenje.

![4 načini za rešitev zahtevane operacije zahtevajo dvig [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/27/4-ways-solve-requested-operation-requires-elevation.png)

![Popravek: tipkovnica prekine povezavo in ponovno vzpostavi povezavo v sistemu Windows 10 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/46/fix-keyboard-keeps-disconnecting.png)

![Popravite, da se Excel ne odziva in reši vaših podatkov (več načinov) [MiniTool Nasveti]](https://gov-civil-setubal.pt/img/data-recovery-tips/08/fix-excel-not-responding.png)

![4 rešitve za odpravo težave RGSS102e.DLL ni mogoče najti [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/96/4-solutions-fix-rgss102e.png)

![Kako popraviti napako igralnih storitev 0x80073d26 Windows 10? [Nasveti za MiniTool]](https://gov-civil-setubal.pt/img/news/A4/how-to-fix-gaming-services-error-0x80073d26-windows-10-minitool-tips-1.jpg)

![[Rešeno] Kaj je Winver in kako zagnati Winver?](https://gov-civil-setubal.pt/img/knowledge-base/64/what-s-winver.png)

![Popoln vodnik - Kako spremeniti barvo besedila v neskladju [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/38/full-guide-how-change-text-color-discord.png)

![Storitev uporabniškega profila ni uspela pri prijavi | Kako popraviti [REŠITEV] [MiniTool Nasveti]](https://gov-civil-setubal.pt/img/backup-tips/36/user-profile-service-failed-logon-how-fix.jpg)